○阿賀町情報セキュリティポリシー

令和2年12月1日

決裁

情報セキュリティポリシーとは、阿賀町が所有する情報資産に関するセキュリティ対策について、総合的、体系的かつ具体的にとりまとめたものである。

阿賀町情報セキュリティポリシーは、本町の情報資産に関する業務に携わる全職員、会計年度任用職員(以下「職員等」という。)に浸透、定着させるものであり、安定的な規範であることを要請される。しかし一方では、情報セキュリティ対策は、情報の処理技術や通信技術等の進展に伴う急速な状況の変化に柔軟に対応することも必要である。

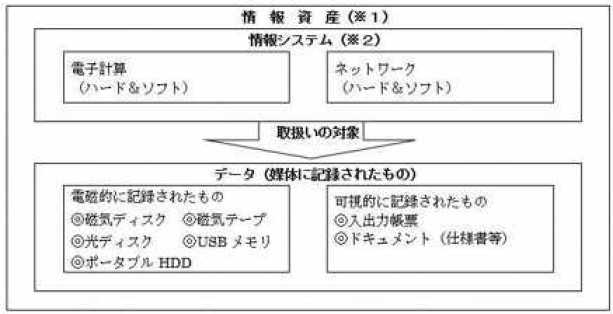

このようなことから、阿賀町情報セキュリティポリシーは、一定の不変性を備えた部分の「情報セキュリティ基本方針」と、情報資産(※1)を取り巻く状況の変化に適切に対応する部分の「情報セキュリティ対策基準」の2階層から成るものとして策定することとする。

また、情報セキュリティポリシーに基づき、情報システム(※2)毎に、具体的な情報セキュリティ対策の実施手順(運用マニュアル)として「情報セキュリティ実施手順」を策定することとする。

阿賀町情報資産セキュリティポリシーの構成

文書名 | 内容 | |

情報セキュリティポリシー | 情報セキュリティ基本方針 | 情報セキュリティ対策に関する統一的かつ基本的な方針 |

情報セキュリティ対策基準 | 情報セキュリティ基本方針を実行に移すための、すべての情報資産に共通の情報セキュリティ対策の基準 | |

情報セキュリティ実施手順 | 情報システム毎に定める情報セキュリティ対策基準に基づいた個々の情報資産に関する具体的な実施手順 | |

第1章 情報セキュリティ基本方針

1 目的

本町が取り扱う情報資産には、町民の個人情報を始めとした行政運営上重要な情報など、部外に漏洩した場合には極めて重大な結果を招く情報が多数含まれている。したがって、これらの情報資産を人的脅威や災害、事故等から防御することは、町民の財産、プライバシー等を守るためにも、また、継続的かつ安全・安定的な行政サービスの実施を確保するためにも必要不可欠である。また今後、各種手続のオンライン利用の本格化や情報システムの高度化等、電子自治体が進展することにより、情報システムの停止等が発生した場合、広範囲の業務が継続できなくなり、住民生活や地域の経済社会活動に重大な支障が生じる可能性も高まる。

これらの事情から、本町の情報資産の機密性、完全性、可用性を維持するための対策を整備するため、阿賀町情報セキュリティポリシーを定めることとし、情報セキュリティの確保に最大限取り組むものとする。

このうち、情報セキュリティ基本方針においては、本町が保有する情報資産の機密性、完全性及び可用性を維持するために本町が実施する情報セキュリティ対策について、基本的な事項を定めるものとする。

2 定義

(1) ネットワーク

阿賀町における内部部局、議会、教育委員会、消防、地方公営企業及び各教育機関のコンピュータ等を相互に接続するための通信網、その構成機器(ハードウェア及びソフトウェア)をいう。

(2) 情報システム

コンピュータ、ネットワーク及び電磁的記録媒体で構成され、情報処理を行う仕組みをいう。

(3) 情報セキュリティ

情報資産の機密性、完全性及び可用性を維持することをいう。

(4) 情報セキュリティポリシー

本基本方針及び情報セキュリティ対策基準をいう。

(5) 機密性

情報にアクセスすることを認められた者だけが、情報にアクセスできる状態を確保することをいう。

(6) 完全性

情報が破壊、改ざん又は消去されていない状態を確保することをいう。

(7) 可用性

情報にアクセスすることを認められた者が、必要なときに中断されることなく、情報にアクセスできる状態を確保することをいう。

(8) マイナンバー利用事務系(個人番号利用事務系)

個人番号利用事務(社会保障、地方税若しくは防災に関する事務)又は戸籍事務等に関わる情報システム及びデータをいう。

(9) LGWAN接続系

人事給与、財務会計及び文書管理等LGWANに接続された情報システム及びその情報システムで取り扱うデータをいう。

(10) インターネット接続系

インターネットメール、ホームページ管理システム等に関わるインターネットに接続された情報システム及びその情報システムで取り扱うデータをいう。

(11) 通信経路の分割

LGWAN接続系とインターネット接続系の両環境間の通信環境を分離した上で、安全が確保された通信だけを許可できるようにすることをいう。

(12) 無害化通信

インターネットメール本文のテキスト化や端末への画面転送等により、コンピュータウイルス等の不正プログラムの付着が無い等、安全が確保された通信をいう。

(13) 個人情報(特定個人情報を含む)

個人又は法人その他団体(以下「個人等」という。)に関する情報で、個人等を特定でき、複数の個人等の情報を取りまとめたものをいう。特定個人情報は、行政手続きにおける特定の個人を識別するための番号の利用等に関する法律(以下「番号法」という。)第2条に規定する、個人番号をその内容に含む個人情報ファイルをいう。

(14) 個人番号利用事務

番号法第2条に規定する個人番号を利用して処理する事務をいう。

3 対象とする脅威

情報資産に対する脅威として、以下の脅威を想定し、情報セキュリティ対策を実施する。

① 不正アクセス、ウイルス攻撃、サービス不能攻撃等のサイバー攻撃や部外者の侵入等の意図的な要因による情報資産の漏えい・破壊・改ざん・消去、重要情報の詐取、内部不正等

② 情報資産の無断持ち出し、無許可ソフトウェアの使用等の規定違反、設計・開発の不備、プログラム上の欠陥、操作・設定ミス、メンテナンス不備、内部・外部監査機能の不備、委託管理の不備、マネジメントの欠陥、機器故障等の非意図的要因による情報資産の漏えい・破壊・消去等

③ 地震、落雷、火災等の災害によるサービス及び業務の停止等

④ 大規模・広範囲にわたる疾病による要員不足に伴うシステム運用の機能不全等

⑤ 電力供給の途絶、通信の途絶、水道供給の途絶等のインフラの障害からの波及等

4 適用範囲

(1) 行政機関の範囲

本基本方針が適用される行政機関は、内部部局、議会、行政委員会(教育委員会、選挙管理委員会、監査委員、農業委員会、固定資産税評価委員会)、消防本部及び公営企業(以下「課等」という。)とする。

(2) 情報資産の範囲

本基本方針が対象とする情報資産は、次のとおりとする。

① ネットワーク、情報システム及びこれらに関する設備、電磁的記録媒体

② ネットワーク及び情報システムで取り扱う情報(これらを印刷した文書を含む。)

③ 情報システムの仕様書及びネットワーク図等のシステム関連文書

5 職員等の義務

町長をはじめとして本町が管理する情報資産に関する業務に携わるすべての職員等及び事業者は、情報セキュリティの重要性について共通の認識を持ち、業務の遂行に当たって情報セキュリティポリシー及び情報セキュリティ実施手順を遵守しなければならない。

6 情報セキュリティ対策

上記3の脅威から本町の情報資産を保護するため、以下の情報セキュリティ対策を講ずる。

(1) 組織体制

本町の情報資産について、情報セキュリティ対策を推進する全庁的な組織体制を確立する。

(2) 情報資産の分類と管理

本町の保有する情報資産を機密性、完全性及び可用性に応じて分類し、当該分類に基づき情報セキュリティ対策を実施する。

(3) 情報システム全体の強靭性の向上

情報システム全体に対し、次の三段階の対策を講ずる。

マイナンバー利用事務系においては、原則として、他の領域との通信をできないようにした上で、端末からの情報持ち出し不可設定や端末への多要素認証の導入等により、住民情報の流出を防ぐ。

LGWAN接続系においては、LGWANと接続する業務用システムと、インターネット接続系の情報システムとの通信経路を分割する。なお、両システム間で通信する場合には、無害化通信を実施する。

インターネット接続系においては、不正通信の監視機能の強化等の高度な情報セキュリティ対策を実施する。高度な情報セキュリティ対策として、県と市町村のインターネット接続口を集約した上で、自治体情報セキュリティクラウドの導入等を実施する。

(4) 物理的セキュリティ

サーバ等、情報システム室等、通信回線等及び職員等のパソコン等の管理について、物理的な対策を講ずる。

(5) 人的セキュリティ

情報セキュリティに関し、職員等が遵守すべき事項を定めるとともに、十分な教育及び啓発を行う等の人的な対策を講ずる。

(6) 技術的セキュリティ

コンピュータ等の管理、アクセス制御、不正プログラム対策、不正アクセス対策等の技術的対策を講ずる。

(7) 運用

情報システムの監視、情報セキュリティポリシーの遵守状況の確認、業務委託を行う際のセキュリティ確保等、情報セキュリティポリシーの運用面の対策を講ずるものとする。また、情報資産に対するセキュリティ侵害が発生した場合等に迅速かつ適正に対応するため、緊急時対応計画を策定する。

(8) 業務委託と外部サービスの利用

業務委託を行う場合には、委託事業者を選定し、情報セキュリティ要件を明記した契約を締結し、委託事業者において必要なセキュリティ対策が確保されていることを確認し、必要に応じて契約に基づき措置を講ずる。

外部サービスを利用する場合には、利用にかかる規定を整備し対策を講じる。

ソーシャルメディアサービスを利用する場合には、ソーシャルメディアサービスの運用手順を定め、ソーシャルメディアサービスで発信できる情報を規定し、利用するソーシャルメディアサービスごとの責任者を定める。

(9) 評価・見直し

情報セキュリティポリシーの遵守状況を検証するため、定期的又は必要に応じて情報セキュリティ監査及び点検を実施し、運用改善を行い情報セキュリティの向上を図る。情報セキュリティポリシーの見直しが必要な場合は、適宜情報セキュリティポリシーの見直しを行う。

7 情報セキュリティ監査及び点検の実施

情報セキュリティポリシーの遵守状況を検証するため、定期的又は必要に応じて情報セキュリティ監査及び点検を実施する。

8 情報セキュリティポリシーの見直し

情報セキュリティ監査及び点検の結果、情報セキュリティポリシーの見直しが必要となった場合及び情報セキュリティに関する状況の変化に対応するため新たに対策が必要になった場合には、情報セキュリティポリシーを見直す。

9 情報セキュリティ対策基準の策定

上記6、7及び8に規定する対策等を実施するために、具体的な遵守事項及び判断基準等を定める情報セキュリティ対策基準を策定する。

10 情報セキュリティ実施手順の策定

情報セキュリティ対策を確実に実施するために、個々の情報資産に関する対策の手順を具体的に定めておく必要があることから、情報セキュリティ対策基準に基づき、情報セキュリティ対策を実施するための具体的な手順を定めた情報セキュリティ実施手順を策定するものとする。

なお、情報セキュリティ対策基準及び情報セキュリティ実施手順は、公開することにより本町の行政運営に重大な支障を及ぼすおそれがあることから非公開とする。

第2章 情報セキュリティ対策基準

情報セキュリティ対策基準とは、情報セキュリティ基本方針を実行に移すための、本町の情報資産に関する情報セキュリティ対策の基準である。

1 組織体制

本町の情報セキュリティ管理については、以下の組織・体制とする。

(1) 最高情報責任者(CIO:Chief Information Officer、以下「CIO」という。)

① 副町長をCIOとする。CIOは、本町における全てのネットワーク、情報システム等の情報資産の管理及び情報セキュリティ対策に関する最終決定権限及び責任を有する。

② CIOは、情報セキュリティインシデントに対処するための体制(CSIRT:Computer Security Incident Response Team、以下「CSIRT」という。)を整備し、役割を明確化する。

(2) ネットワーク管理者

① 総務課長をネットワーク管理者とする。ネットワーク管理者は、CIOを補佐しなければならない。

② ネットワーク管理者は、本町の全てのネットワークにおける開発、設定の変更、運用、見直し等を行う権限及び責任を有する。

③ ネットワーク管理者は、本町の全てのネットワークにおける情報セキュリティ対策に関する権限及び責任を有する。

④ ネットワーク管理者は、情報セキュリティ管理者及び情報システム担当者に対して、情報セキュリティに関する指導及び助言を行う権限を有する。

⑤ ネットワーク管理者は、本町の情報資産に対するセキュリティ侵害が発生した場合又はセキュリティ侵害のおそれがある場合に、CIOの指示に従い、CIOが不在の場合には自らの判断に基づき、必要かつ十分な措置を実施する権限及び責任を有する。

⑥ ネットワーク管理者は、本町の共通的なネットワーク、情報システム及び情報資産に関する情報セキュリティ実施手順の維持・管理を行う権限及び責任を有する。

⑦ ネットワーク管理者は、緊急時等の円滑な情報共有を図るため、CIO、情報セキュリティ管理者、情報システム担当者を網羅する連絡体制を含めた緊急連絡網を整備しなければならない。

⑧ ネットワーク管理者は、緊急時にはCIOに早急に報告を行うとともに、回復のための対策を講じなければならない。

⑨ ネットワーク管理者は、情報セキュリティ関係規程に係る課題及び問題点を含む運用状況を適時に把握し、必要に応じてCIOにその内容を報告しなければならない。

(3) 情報セキュリティ管理者

① 課等の長を、情報セキュリティ管理者とする。

② 情報セキュリティ管理者は、所掌に属する課等における情報セキュリティに関する統括的な権限及び責任を有する。

③ 情報セキュリティ管理者は、所管する情報システムにおける開発、設定の変更、運用、更新等を行う権限及び責任を有する。

④ 情報セキュリティ管理者は、所管する情報システムについて、緊急時等における連絡体制の整備、情報セキュリティポリシーの遵守に関する意見の集約並びに職員等に対する教育、訓練、助言及び指示を行う。

⑤ 情報セキュリティ管理者は、所管する情報システムに係る情報セキュリティ実施手順の維持・管理を行う。

⑥ 情報セキュリティ管理者は、所掌に属する課等における情報資産に対する侵害又は侵害の恐れがある場合には、CIO及びネットワーク管理者へ速やかに報告を行い、指示を仰がなければならない。

(4) 情報システム担当者

情報セキュリティ管理者の指示等に従い、情報システムの開発、設定の変更、運用、更新等の作業を行う者を情報システム担当者とする。

(5) 情報セキュリティ委員会

① 本町の情報セキュリティ対策を統一的に実施するため、情報セキュリティ委員会において、情報セキュリティポリシー等、情報セキュリティに関する重要な事項を決定する。

② 情報セキュリティ委員会の委員長は、CIOとする。

③ 情報セキュリティ委員会の会議は、CIOが招集する。

(6) 兼務の禁止

① 情報セキュリティ対策の実施において、やむを得ない場合を除き、承認又は許可の申請を行う者とその承認者又は許可者は、同じ者が兼務してはならない。

② 監査を受ける者とその監査を実施する者は、やむを得ない場合を除き、同じ者が兼務してはならない。

(7) CSIRTの設置・役割

① CIOは、CSIRTを整備し、その役割を明確化すること。

② CIOは、CSIRTに所属する職員を選任し、その中からCSIRT責任者を置くこと。また、CSIRT内の業務統括及び外部との連携等を行う職員を定めること。

③ CIOは、情報セキュリティの統一的な窓口を整備し、情報セキュリティインシデントについて課等より報告を受けた場合には、その状況を確認し、自らへの報告が行われる体制を整備すること。

④ CIOによる情報セキュリティ戦略の意思決定が行われた際には、その内容を関係課等に提供すること。

⑤ 情報セキュリティインシデントを認知した場合には、CIO、総務省、県等へ報告すること。

⑥ 情報セキュリティインシデントを認知した場合には、その重要度や影響範囲等を勘案し、報道機関への通知・公表対応を行わなければならない。

⑦ 情報セキュリティに関して、関係機関や他の地方公共団体の情報セキュリティに関する統一的な窓口の機能を有する部署、委託事業者等との情報共有を行うこと。

(8) クラウドサービス利用における組織体制

① ネットワーク管理者は、クラウドサービスを利用する際には、複数の事業者の存在・責任の所在を確認し、複数の事業者が存在する場合は、必要な連絡体制を構築しなければならない。また、クラウドサービス利用における情報セキュリティ対策に取り組む十分な組織体制を確立しなければならない。

2 情報資産の分類と管理

(1) 情報資産の分類と管理

本町における情報資産は、機密性、完全性及び可用性により、次のとおり分類し、必要に応じ取扱制限を行うものとする。

機密性による情報資産の分類

分類 | 分類基準 | 取扱制限 |

機密性3 | 行政事務で取り扱う情報資産のうち、秘密文書に相当する機密性を要する情報資産 | ・支給以外の端末での作業の原則禁止(機密性3の情報資産に対して) ・必要以上の複製及び配付禁止 ・保管場所の制限、保管場所への必要以上の電磁的記録媒体等の持ち込み禁止 ・情報の送信、情報資産の運搬・提供時における暗号化・パスワード設定や鍵付きケースへの格納 ・復元不可能な処理を施しての廃棄 ・信頼のできるネットワーク回線の選択 ・外部で情報処理を行う際の安全管理措置の規定 ・電磁的記録媒体の施錠可能な場所への保管 |

機密性2 | 行政事務で取り扱う情報資産のうち、秘密文書に相当する機密性は要しないが、直ちに一般に公表することを前提としていない情報資産 | |

機密性1 | 機密性2又は機密性3の情報資産以外の情報資産 |

完全性による情報資産の分類

分類 | 分類基準 | 取扱制限 |

完全性2 | 行政事務で取り扱う情報資産のうち、改ざん、誤びゅう又は破損により、住民の権利が侵害される又は行政事務の適確な遂行に支障(軽微なものを除く。)を及ぼすおそれがある情報資産 | ・バックアップ、電子署名付与 ・外部で情報処理を行う際の安全管理措置の規定 ・電磁的記録媒体の施錠可能な場所への保管 |

完全性1 | 完全性2情報資産以外の情報資産 |

可用性による情報資産の分類

分類 | 分類基準 | 取扱制限 |

可用性2 | 行政事務で取り扱う情報資産のうち、滅失、紛失又は当該情報資産が利用不可能であることにより、住民の権利が侵害される又は行政事務の安定的な遂行に支障(軽微なものを除く。)を及ぼすおそれがある情報資産 | ・バックアップ、指定する時間以内の復旧 ・電磁的記録媒体の施錠可能な場所への保管 |

可用性1 | 可用性2の情報資産以外の情報資産 |

(2) 情報資産の管理

① 管理責任

ア 情報セキュリティ管理者は、その所管する情報資産について管理責任を有する。

イ 情報セキュリティ管理者は、情報資産が複製又は伝送された場合には、複製等された情報資産も(1)の分類に基づき管理しなければならない。

ウ 情報セキュリティ管理者は、クラウドサービスの環境に保存される情報資産についても(1)の分類に基づき管理しなければならない。また、情報資産におけるライフサイクル(作成、入手、利用、保管、送信、運搬、提供、公表、廃棄等)の取扱いを定める。クラウドサービスを更改する際の情報資産の移行及びこれらの情報資産の全ての複製のクラウドサービス事業者からの削除の記述を含むサービス利用の終了に関する内容について、サービス利用前に文書での提示を求め、又は公開されている内容を確認しなければならない。

② 情報資産の分類の表示

職員等は、情報資産について、ファイル(ファイル名)、ファイルの属性(プロパティ)、ヘッダー・フッター等、格納する電磁的記録媒体のラベル、文書の隅等に、情報資産の分類を表示し、必要に応じて取扱制限についても明示する等適正な管理を行わなければならない。

③ 情報の作成

ア 職員等は、業務上必要のない情報を作成してはならない。

イ 情報を作成する者は、情報の作成時に(1)の分類に基づき、当該情報の分類と取扱制限を定めなければならない。

ウ 情報を作成する者は、作成途上の情報についても、紛失や流出等を防止しなければならない。また、情報の作成途上で不要になった場合は、当該情報を消去しなければならない。

④ 情報資産の入手

ア 庁内の者が作成した情報資産を入手した者は、入手元の情報資産の分類に基づいた取扱いをしなければならない。

イ 庁外の者が作成した情報資産を入手した者は、(1)の分類に基づき、当該情報の分類と取扱制限を定めなければならない。

ウ 情報資産を入手した者は、入手した情報資産の分類が不明な場合、情報セキュリティ管理者に判断を仰がなければならない。

⑤ 情報資産の利用

ア 情報資産を利用する者は、業務以外の目的に情報資産を利用してはならない。

イ 情報資産を利用する者は、情報資産の分類に応じ、適正な取扱いをしなければならない。

ウ 情報資産を利用する者は、電磁的記録媒体に情報資産の分類が異なる情報が複数記録されている場合、最高度の分類に従って、当該電磁的記録媒体を取り扱わなければならない。

⑥ 情報資産の保管

ア 情報セキュリティ管理者は、情報資産の分類に従って、情報資産を適正に保管しなければならない。

イ 情報セキュリティ管理者は、情報資産を記録した電磁的記録媒体を長期保管する場合は、書込禁止の措置を講じなければならない。

ウ 情報セキュリティ管理者は、機密性2以上、完全性2又は可用性2の情報を記録した電磁的記録媒体を保管する場合、耐火、耐熱、耐水及び耐湿を講じた施錠可能な場所に保管しなければならない。

⑦ 情報の送信

電子メール等により機密性2以上の情報を送信する者は、必要に応じ、パスワード等による暗号化を行わなければならない。

⑧ 情報資産の運搬

ア 車両等により機密性2以上の情報資産を運搬する者は、必要に応じ鍵付きのケース等に格納し、パスワード等による暗号化を行う等、情報資産の不正利用を防止するための措置を講じなければならない。

イ 機密性2以上の情報資産を運搬する者は、情報セキュリティ管理者に許可を得なければならない。

⑨ 情報資産の提供・公表

ア 機密性2以上の情報資産を外部に提供する者は、必要に応じパスワード等による暗号化を行わなければならない。

イ 機密性2以上の情報資産を外部に提供する者は、情報セキュリティ管理者に許可を得なければならない。

ウ 情報セキュリティ管理者は、住民に公開する情報資産について、完全性を確保しなければならない。

⑩ 情報資産の廃棄等

ア 情報資産の廃棄やリース返却等を行う者は、情報を記録している電磁的記録媒体について、その情報の機密性に応じ、情報を復元できないように処置しなければならない。

イ 情報資産の廃棄やリース返却等を行う者は、行った処理について、日時、担当者及び処理内容を記録しなければならない。

ウ 情報資産の廃棄やリース返却等を行う者は、情報セキュリティ管理者の許可を得なければならない。

エ クラウドサービスで利用する全ての情報資産について、クラウドサービスの利用終了時期を確認し、クラウドサービスで扱う情報資産が適切に移行及び削除されるよう管理しなければならない。

3 情報システム全体の強靭性の向上

(1) マイナンバー利用事務系

① マイナンバー利用事務系と他の領域との分離

マイナンバー利用事務系と他の領域を通信できないようにしなければならない。ただし、マイナンバー利用事務系と外部との通信をする必要がある場合は、通信経路の限定(MACアドレス、IPアドレス)及びアプリケーションプロトコル(ポート番号)のレベルでの限定を行わなければならない。なお、外部接続先もインターネット等と接続してはならない。ただし、国等の公的機関が構築したシステム等、十分に安全性が確保された外部接続先については、この限りではなく、LGWANを経由して、インターネット等とマイナンバー利用事務系との双方向通信でのデータの移送を可能とする。

② 情報のアクセス及び持ち出しにおける対策

ア 情報のアクセス対策

情報システムが正規の利用者かどうかを判断する認証手段のうち、二つ以上を併用する認証(多要素認証)を利用しなければならない。また、業務毎に専用端末を設置することが望ましい。

イ 情報の持ち出し不可設定

原則として、USBメモリ等の電磁的記録媒体による端末からの情報持ち出しができないように設定しなければならない。

③ マイナンバー利用事務系と接続されるクラウドサービス上での情報システムの扱い

マイナンバー利用事務系の端末・サーバ等と専用回線により接続されるガバメントクラウド上の情報システムの領域については、マイナンバー利用事務系として扱い、本町の他の領域とはネットワークを分離しなければならない。

④ ナンバー利用事務系と接続されるクラウドサービス上での情報資産の取扱い

マイナンバー利用事務系の情報システムをガバメントクラウドにおいて利用する場合は、その情報資産の機密性を考慮し、暗号による対策を実施する。その場合、暗号は十分な強度を持たなければならない。また、クラウドサービス事業者が暗号に関する対策を行う場合又はクラウドサービス事業者が提供する情報資産を保護するための暗号機能を利用する場合、クラウドサービス事業者が提供するそれらの機能や内容について情報を入手し、その機能について理解に努め、必要な措置を行わなければならない。

(2) LGWAN接続系

① LGWAN接続系とインターネット接続系の分割

LGWAN接続系とインターネット接続系は両環境間の通信環境を分離した上で、必要な通信だけを許可できるようにしなければならない。なお、メールやデータをLGWAN接続系に取り込む場合は、次の実現方法等により、無害化通信を図らなければならない。

ア インターネット環境で受信したインターネットメールの本文のみをLGWAN接続系に転送する方式

イ インターネット接続系の端末から、LGWAN接続系の端末へ画面を転送する方式

ウ 危険因子をファイルから除去し、又は危険因子がファイルに含まれていないことを確認し、インターネット接続系から取り込む方式

② LGWAN接続系と接続されるクラウドサービス上での情報システムの扱い

LGWAN接続系の情報システムをクラウドサービス上へ配置する場合は、その領域をLGWAN接続系として扱い、マイナンバー利用事務系とネットワークを分離し、専用回線を用いて接続しなければならない。

(3) インターネット接続系

① インターネット接続系においては、通信パケットの監視、ふるまい検知等の不正通信の監視機能の強化により、情報セキュリティインシデントの早期発見と対処及びLGWANへの不適切なアクセス等の監視等の情報セキュリティ対策を講じなければならない。

② 市区町村のインターネット接続口を集約する自治体情報セキュリティクラウドに参加するとともに、関係省庁や県等と連携しながら、情報セキュリティ対策を推進しなければならない。

4 物理的セキュリティ

4.1 サーバ等の管理

(1) 機器の取付け

情報セキュリティ管理者は、サーバ等の機器の取付けを行う場合、火災、水害、埃、振動、温度、湿度等の影響を可能な限り排除した場所に設置し、容易に取り外せないよう適正に固定する等、必要な措置を講じなければならない。

(2) 機器の電源

① 情報セキュリティ管理者は、ネットワーク管理者及び施設管理部門と連携し、サーバ等の機器の電源について、停電等による電源供給の停止に備え、当該機器が適正に停止するまでの間に十分な電力を供給する容量の予備電源を備え付けなければならない。

② 情報セキュリティ管理者は、ネットワーク管理者及び施設管理部門と連携し、落雷等による過電流に対して、サーバ等の機器を保護するための措置を講じなければならない。

(3) 通信ケーブル等の配線

① ネットワーク管理者及び情報セキュリティ管理者は、施設管理部門と連携し、通信ケーブル及び電源ケーブルの損傷等を防止するために、配線収納管を使用する等必要な措置を講じなければならない。

② ネットワーク管理者及び情報セキュリティ管理者は、主要な箇所の通信ケーブル及び電源ケーブルについて、施設管理部門から損傷等の報告があった場合、連携して対応しなければならない。

③ ネットワーク管理者及び情報セキュリティ管理者は、ネットワーク接続口(ハブのポート等)を他者が容易に接続できない場所に設置する等適正に管理しなければならない。

④ ネットワーク管理者及び情報セキュリティ管理者は、自ら又は情報システム担当者及び契約により操作を認められた委託事業者以外の者が配線を変更、追加できないように必要な措置を講じなければならない。

(4) 機器の定期保守及び修理

① 情報セキュリティ管理者は、可用性2のサーバ等の機器の定期保守を実施しなければならない。

② 情報セキュリティ管理者は、電磁的記録媒体を内蔵する機器を事業者に修理させる場合、内容を消去した状態で行わせなければならない。内容を消去できない場合、情報セキュリティ管理者は、事業者に故障を修理させるにあたり、修理を委託する事業者との間で、守秘義務契約を締結するほか、秘密保持体制の確認等を行わなければならない。

(5) 庁外への機器の設置

ネットワーク管理者及び情報セキュリティ管理者は、庁外にサーバ等の機器を設置する場合、CIOの承認を得なければならない。また、定期的に当該機器への情報セキュリティ対策状況について確認しなければならない。

(6) 機器の廃棄等

① 情報セキュリティ管理者は、機器を廃棄、リース返却等をする場合、機器内部の記憶装置から、全ての情報を消去の上、復元不可能な状態にする措置を講じなければならない。

② クラウドサービス事業者が利用する資源(装置等)の処分(廃棄)をする者は、セキュリティを確保した対応となっているか、クラウドサービス事業者の方針及び手順について確認しなければならない。なお、当該確認にあたっては、クラウドサービス事業者が利用者に提供可能な第三者による監査報告書や認証等を取得している場合には、その監査報告書や認証等を利用できる。

4.2 管理区域

(1) 管理区域の構造等

① 管理区域とは、ネットワークの基幹機器及び重要な情報システムを設置し、当該機器等の管理並びに運用を行うための部屋(以下「情報システム室」という。)や電磁的記録媒体の保管庫をいう。

② ネットワーク管理者及び情報セキュリティ管理者は、施設管理部門と連携して、管理区域から外部に通ずるドアは必要最小限とし、鍵、監視機能、警報装置等によって許可されていない立入りを防止しなければならない。

③ ネットワーク管理者及び情報セキュリティ管理者は、情報システム室内の機器等に、転倒及び落下防止等の耐震対策、防火措置、防水措置等を講じなければならない。

④ ネットワーク管理者及び情報セキュリティ管理者は、施設管理部門と連携して、管理区域を囲む外壁等の床下開口部を全て塞がなければならない。

⑤ ネットワーク管理者及び情報セキュリティ管理者は、管理区域に配置する消火薬剤や消防用設備等が、機器等及び電磁的記録媒体に影響を与えないようにしなければならない。

(2) 管理区域の入退室管理等

① 情報セキュリティ管理者は、管理区域への入退室を許可された者のみに制限し、ICカード、指紋認証等の生体認証や入退室管理簿の記載による入退室管理を行わなければならない。

② 職員等及び委託事業者は、管理区域に入室する場合、身分証明書等を携帯し、求めにより提示しなければならない。

③ 情報セキュリティ管理者は、外部からの訪問者が管理区域に入る場合には、必要に応じて立ち入り区域を制限した上で、管理区域への入退室を許可された職員等が付き添うものとし、外見上職員等と区別できる措置を講じなければならない。

④ 情報セキュリティ管理者は、機密性2以上の情報資産を扱うシステムを設置している管理区域について、当該情報システムに関連しない、又は個人所有であるコンピュータ、モバイル端末、通信回線装置、電磁的記録媒体等を持ち込ませないようにしなければならない。

(3) 機器等の搬入出

① 情報セキュリティ管理者は、搬入する機器等が、既存の情報システムに与える影響について、あらかじめ職員又は委託事業者に確認を行わせなければならない。

② 情報セキュリティ管理者は、情報システム室の機器等の搬入出について、職員を立ち会わせなければならない。

4.3 通信回線及び通信回線装置の管理

① ネットワーク管理者は、庁内の通信回線及び通信回線装置を、施設管理部門と連携し、適正に管理しなければならない。また、通信回線及び通信回線装置に関連する文書を適正に保管しなければならない。

② ネットワーク管理者は、外部へのネットワーク接続を必要最低限に限定し、できる限り接続ポイントを減らさなければならない。

③ ネットワーク管理者は、行政系のネットワークを総合行政ネットワーク(LGWAN)に集約するように努めなければならない。

④ ネットワーク管理者は、機密性2以上の情報資産を取り扱う情報システムに通信回線を接続する場合、必要なセキュリティ水準を検討の上、適正な回線を選択しなければならない。また、必要に応じ、送受信される情報の暗号化を行わなければならない。

⑤ ネットワーク管理者は、ネットワークに使用する回線について、伝送途上に情報が破壊、盗聴、改ざん、消去等が生じないように十分なセキュリティ対策を実施しなければならない。

⑥ ネットワーク管理者は、可用性2の情報を取り扱う情報システムが接続される通信回線について、継続的な運用を可能とする回線を選択しなければならない。また、必要に応じ、回線を冗長構成にする等の措置を講じなければならない。

4.4 職員等の利用する端末や電磁的記録媒体等の管理

① 情報セキュリティ管理者は、盗難防止のため、執務室等で利用するパソコンのワイヤーによる固定、モバイル端末及び電磁的記録媒体の使用時以外の施錠管理等の物理的措置を講じなければならない。電磁的記録媒体については、情報が保存される必要がなくなった時点で速やかに記録した情報を消去しなければならない。

② 情報セキュリティ管理者は、情報システムへのログインに際し、パスワード、スマートカード、或いは生体認証等複数の認証情報の入力を必要とするように設定しなければならない。

③ 情報セキュリティ管理者は、マイナンバー利用事務系では「知識」、「所持」、「存在」を利用する認証手段のうち二つ以上を併用する認証(多要素認証等)を行うよう設定しなければならない。

5 人的セキュリティ

5.1 職員等の遵守事項

(1) 職員等の遵守事項

① 情報セキュリティポリシー等の遵守

職員等は、情報セキュリティポリシー及び実施手順を遵守しなければならない。また、情報セキュリティ対策について不明な点、遵守することが困難な点等がある場合は、速やかに情報セキュリティ管理者に相談し、指示を仰がなければならない。職員等には、情報資産について恒常的に操作を行う等の権限を付与された関係機関等の職員を含む。(給食センター栄養士、学校事務職員等)

② 業務以外の目的での使用の禁止

職員等は、業務以外の目的で情報資産の外部への持ち出し、情報システムへのアクセス、電子メールアドレスの使用及びインターネットへのアクセスを行ってはならない。

③ モバイル端末や電磁的記録媒体等の持ち出し及び外部における情報処理作業の制限

ア CIOは、機密性2以上、可用性2、完全性2の情報資産を外部で処理する場合における安全管理措置を定めなければならない。

イ 職員等は、本町のモバイル端末、電磁的記録媒体、情報資産及びソフトウェアを外部に持ち出す場合には、情報セキュリティ管理者の許可を得なければならない。

ウ 職員等は、外部で情報処理業務を行う場合には、情報セキュリティ管理者の許可を得なければならない。

④ 支給以外のパソコン、モバイル端末及び電磁的記録媒体等の業務利用

ア 職員等は、支給以外のパソコン、モバイル端末及び電磁的記録媒体等を原則業務に利用してはならない。ただし、業務上必要な場合は、情報セキュリティ管理者の許可を得て利用することができる。

イ 職員等は、支給以外のパソコン、モバイル端末及び電磁的記録媒体等を用いる場合には、情報セキュリティ管理者の許可を得た上で、外部で情報処理作業を行う際に安全管理措置に関する規定を遵守しなければならない。

⑤ 持ち出し及び持ち込みの記録

情報セキュリティ管理者は、端末等の持ち出し及び持ち込みについて、記録を作成し、保管しなければならない。

⑥ パソコンやモバイル端末におけるセキュリティ設定変更の禁止

職員等は、パソコンやモバイル端末のソフトウェアに関するセキュリティ機能の設定を情報セキュリティ管理者の許可なく変更してはならない。

⑦ 机上の端末等の管理

職員等は、パソコン、モバイル端末、電磁的記録媒体及び情報が印刷された文書等について、第三者に使用されること又は情報セキュリティ管理者の許可なく情報を閲覧されることがないように、離席時のパソコン、モバイル端末のロックや電磁的記録媒体、文書等の容易に閲覧されない場所への保管等、適正な措置を講じなければならない。

⑧ 退職時等の遵守事項

職員等は、異動、退職等により業務を離れる場合には、利用していた情報資産を、返却しなければならない。また、その後も業務上知り得た情報を漏らしてはならない。

⑨ クラウドサービス利用時等の遵守事項

職員等は、クラウドサービスの利用にあたっても情報セキュリティポリシーを遵守し、クラウドサービスの利用に関する自らの役割及び責任を意識しなければならない。

(2) 非常勤及び臨時職員への対応

① 情報セキュリティポリシー等の遵守

情報セキュリティ管理者は、非常勤及び臨時職員に対し、採用時に情報セキュリティポリシー等のうち、非常勤及び臨時職員が守るべき内容を理解させ、また実施及び遵守させなければならない。

② 情報セキュリティポリシー等の遵守に対する同意

情報セキュリティ管理者は、非常勤及び臨時職員の採用の際、必要に応じ、情報セキュリティポリシー等を遵守する旨の同意書への署名を求めるものとする。

③ インターネット接続及び電子メール使用等の制限

情報セキュリティ管理者は、非常勤及び臨時職員にパソコンやモバイル端末による作業を行わせる場合において、インターネットへの接続及び電子メールの使用等が不要の場合、これを利用できないようにしなければならない。

(3) 情報セキュリティポリシー等の掲示

情報セキュリティ管理者は、職員等が常に情報セキュリティポリシー及び実施手順を閲覧できるように掲示しなければならない。

(4) 委託事業者に対する説明

情報セキュリティ管理者は、ネットワーク及び情報システムの開発・保守等を事業者に発注する場合、再委託事業者も含めて、情報セキュリティポリシー等のうち委託事業者が守るべき内容の遵守及びその機密事項を説明しなければならない。

5.2 教育・訓練

(1) 情報セキュリティに関する研修・訓練

① CIOは、定期的に情報セキュリティに関する研修・訓練を実施しなければならない。

② CIOは、定期的にクラウドサービスを利用する職員等の情報セキュリティに関する意識向上、教育及び訓練を実施するとともに、委託先を含む関係者については委託先等で教育、訓練が行われていることを確認しなければならない。

(2) 研修計画の策定及び実施

① CIOは、管理職を含め全ての職員等に対する情報セキュリティに関する研修計画の策定とその実施体制の構築を定期的に行い、情報セキュリティ委員会の承認を得なければならない。

② 研修計画において、職員等は毎年度最低1回は情報セキュリティ研修を受講できるようにしなければならない。

③ 新規採用の職員等を対象とする情報セキュリティに関する研修を実施しなければならない。

④ 研修は、ネットワーク管理者、情報セキュリティ管理者、情報システム担当者及びその他職員等に対して、それぞれの役割、情報セキュリティに関する理解度等に応じたものにしなければならない。

⑤ 情報セキュリティ管理者は、所管する課等の研修の実施状況を記録し、ネットワーク管理者に対して、報告しなければならない。

⑥ ネットワーク管理者は、研修の実施状況を分析、評価し、CIOに情報セキュリティ対策に関する研修の実施状況について報告しなければならない。

⑦ CIOは、毎年度1回、情報セキュリティ委員会に対して、職員等の情報セキュリティ研修の実施状況について報告しなければならない。

(3) 緊急時対応訓練

CIOは、緊急時対応を想定した訓練を定期的に実施しなければならない。訓練計画は、ネットワーク及び各情報システムの規模等を考慮し、訓練実施の体制、範囲等を定め、また、効果的に実施できるようにしなければならない。

(4) 研修・訓練への参加

管理職を含めた全ての職員等は、定められた研修・訓練に参加しなければならない。

5.3 情報セキュリティインシデントの報告

(1) 庁内での情報セキュリティインシデントの報告

① 職員等は、情報セキュリティインシデントを認知した場合、速やかに情報セキュリティ管理者及び情報セキュリティに関する統一的な窓口に報告しなければならない。

② 報告を受けた情報セキュリティ管理者は、速やかにネットワーク管理者に報告しなければならない。

③ 情報セキュリティ管理者は、報告のあった情報セキュリティインシデントについて、CIOに報告しなければならない。

④ 情報セキュリティ管理者は、クラウドサービス利用における情報セキュリティインシデントについて連絡体制の対象者に報告しなければならない。

(2) 住民等外部からの情報セキュリティインシデントの報告

① 職員等は、本町が管理するネットワーク及び情報システム等の情報資産に関する情報セキュリティインシデントについて、住民等外部から報告を受けた場合、情報セキュリティ管理者に報告しなければならない。

② 報告を受けた情報セキュリティ管理者は、速やかにネットワーク管理者に報告しなければならない。

③ 情報セキュリティ管理者は、当該情報セキュリティインシデントについて、必要に応じてCIO及びネットワーク管理者に報告しなければならない。

④ CIOは、情報システム等の情報資産に関する情報セキュリティインシデントについて、住民等外部から報告を受けるための窓口を設置し、当該窓口への連絡手段を公表しなければならない。

⑤ 情報セキュリティ管理者は、クラウドサービス事業者が検知した情報セキュリティインシデントの報告や情報セキュリティインシデントの状況を追跡する仕組みの構築を契約等で取り決めなければならない。

(3) 情報セキュリティインシデント原因の究明・記録、再発防止等

① CSIRTは、報告された情報セキュリティインシデントの可能性について状況を確認し、情報セキュリティインシデントであるかの評価を行わなければならない。

② CSIRTは、情報セキュリティインシデントであると評価した場合、CIOに速やかに報告しなければならない。

③ CSIRTは、情報セキュリティインシデントに関係する情報セキュリティ管理者に対し、被害の拡大防止等を図るための応急措置の実施及び復旧に係る指示を行わなければならない。

④ CSIRTは、これらの情報セキュリティインシデント原因を究明し、記録を保存しなければならない。また、情報セキュリティインシデントの原因究明の結果から、再発防止策を検討し、CIOに報告しなければならない。

⑤ CIOは、CSIRTから、情報セキュリティインシデントについて報告を受けた場合は、その内容を確認し、再発防止策を実施するために必要な措置を指示しなければならない。

5.4 ID及びパスワード等の管理

(1) ICカード等の取扱い

① 職員等は、自己の管理するICカード等に関し、次の事項を遵守しなければならない。

ア 認証に用いるICカード等を、職員等間で共有してはならない。

イ 業務上必要のないときは、ICカード等をパソコンに接続された認証用トレイから取り除いておかなければならない。

ウ ICカード等を紛失した場合には、速やかにネットワーク管理者及び情報セキュリティ管理者に通報し、指示に従わなければならない。

② ネットワーク管理者及び情報セキュリティ管理者は、ICカード等の紛失等の通報があり次第、当該ICカード等を使用したアクセス等を速やかに停止しなければならない。

③ ネットワーク管理者及び情報セキュリティ管理者は、ICカード等を切り替える場合、切替え前のカードを回収し、破砕するなど復元不可能な処理を行った上で廃棄しなければならない。

(2) IDの取扱い

職員等は、自己の管理するIDに関し、次の事項を遵守しなければならない。

① 自己が利用しているIDは、他人に利用させてはならない。

② 共用IDを利用する場合は、共用IDの利用者以外に利用させてはならない。

(3) パスワードの取扱い

職員等は、自己の管理するパスワードに関し、次の事項を遵守しなければならない。

① パスワードは、他者に知られないように管理しなければならない。

② パスワードを秘密にし、パスワードの照会等には一切応じてはならない。

③ パスワードは十分な長さとし、文字列は想像しにくいもの(アルファベットの大文字及び小文字の両方を用い、数字や記号を織り交ぜる等)にしなければならない。

④ パスワードが流出したおそれがある場合には、情報セキュリティ管理者に速やかに報告し、パスワードを速やかに変更しなければならない。

⑤ 複数の情報システムを扱う職員等は、同一のパスワードをシステム間で用いてはならない。

⑥ 仮のパスワード(初期パスワード含む)は、最初のログイン時点で変更しなければならない。

⑦ サーバ、ネットワーク機器及びパソコン等の端末にパスワードを記憶させてはならない。

⑧ 職員等間でパスワードを共有してはならない(ただし共有IDに対するパスワードは除く。)

6 技術的セキュリティ

6.1 コンピュータ、情報システム及びネットワークの管理

(1) 文書サーバの設定等

① 情報セキュリティ管理者は、職員等が使用できる文書サーバの容量を設定し、職員等に周知しなければならない。

② 情報セキュリティ管理者は、文書サーバを課等の単位で構成し、職員等が他課等のフォルダ及びファイルを閲覧及び使用できないように、設定しなければならない。

③ 情報セキュリティ管理者は、住民の個人情報、人事記録等、特定の職員等しか取り扱えないデータについて、別途ディレクトリを作成する等の措置を講じ、同一課等であっても、担当職員以外の職員等が閲覧及び使用できないようにしなければならない。

④ 共有書庫等の管理に関して、同一課等であっても、住民の個人データ、人事記録等特定の職員等しか扱えないデータについては、担当職員等以外の職員等が閲覧及び使用できないような設定を施さなければならない。

(2) バックアップの実施

① ネットワーク管理者及び情報セキュリティ管理者は、業務システムのデータベースやファイルサーバ等に記録された情報について、サーバの冗長化対策に関わらず、必要に応じて定期的にバックアップを実施しなければならない。

② ネットワーク管理者及び情報セキュリティ管理者は、クラウドサービス事業者のバックアップ機能を利用する場合、クラウドサービス事業者にバックアップ機能の仕様を要求し、その仕様を確認しなければならない。また、その機能の仕様が本町の求める要求事項を満たすことを確認しなければならない。クラウドサービス事業者からバックアップ機能を提供されない場合やバックアップ機能を利用しない場合は、自らバックアップ機能の導入に関する責任を負い、バックアップに関する機能を設け、情報資産のバックアップを行わなければならない。

(3) 他団体との情報システムに関する情報等の交換

情報セキュリティ管理者は、他の団体と情報システムに関する情報及びソフトウェアを交換する場合、その取扱いに関する事項をあらかじめ定め、ネットワーク管理者の許可を得なければならない。

(4) システム管理記録及び作業の確認

① 情報セキュリティ管理者は、所管する情報システムの運用において実施した作業について、作業記録を作成しなければならない。

② ネットワーク管理者及び情報セキュリティ管理者は、所管するシステムにおいて、システム変更等の作業を行った場合は、作業内容について記録を作成し、詐取、改ざん等をされないように適正に管理しなければならない。

③ ネットワーク管理者、情報セキュリティ管理者又は情報システム担当者及び契約により操作を認められた委託事業者がシステム変更等の作業を行う場合は、2人以上で作業し、互いにその作業を確認しなければならない。

(5) 情報システム仕様書等の管理

ネットワーク管理者及び情報セキュリティ管理者は、ネットワーク構成図、情報システム仕様書について、記録媒体に関わらず、業務上必要とする者以外の者が閲覧したり、紛失等がないよう、適正に管理しなければならない。

(6) ログの取得等

① ネットワーク管理者及び情報セキュリティ管理者は、各種ログ及び情報セキュリティの確保に必要な記録を取得し、一定の期間保存しなければならない。

② ネットワーク管理者及び情報セキュリティ管理者は、ログとして取得する項目、保存期間、取扱方法及びログが取得できなくなった場合の対処等について定め、適正にログを管理しなければならない。

③ ネットワーク管理者及び情報セキュリティ管理者は、必要に応じて悪意ある第三者等からの不正侵入、不正操作等の有無について点検又は分析を実施しなければならない。なお、クラウドサービス事業者が収集し、保存する記録(ログ等)に関する保護(改ざんの防止等)の対応について、ログ管理等に関する対策や機能に関する情報を確認し、記録(ログ等)に関する保護が実施されているのか確認しなければならない。

④ システム管理者は、監査及びデジタルフォレンジックに必要となるクラウドサービス事業者の環境内で生成されるログ等の情報(デジタル証拠)について、クラウドサービス事業者から提供されるログ等の監視機能を利用して取得することで十分では無い場合は、クラウドサービス事業者に提出を要求するための手続を明確にしなければならない。

(7) 障害記録

ネットワーク管理者及び情報セキュリティ管理者は、職員等からのシステム障害の報告、システム障害に対する処理結果又は問題等を、障害記録として記録し、適正に保存しなければならない。

(8) ネットワークの接続制御、経路制御等

① ネットワーク管理者は、フィルタリング及びルーティングについて、設定の不整合が発生しないように、ファイアウォール、ルータ等の通信ソフトウェア等を設定しなければならない。

② ネットワーク管理者は、不正アクセスを防止するため、ネットワークに適正なアクセス制御を施さなければならない。

(9) 外部の者が利用できるシステムの分離等

情報セキュリティ管理者は、電子申請の汎用受付システム等、外部の者が利用できるシステムについて、必要に応じ他のネットワーク及び情報システムと物理的に分離する等の措置を講じなければならない。

(10) 外部ネットワークとの接続制限等

① 情報セキュリティ管理者は、所管するネットワークを外部ネットワークと接続しようとする場合には、CIO及びネットワーク管理者の許可を得なければならない。

② 情報セキュリティ管理者は、接続しようとする外部ネットワークに係るネットワーク構成、機器構成、セキュリティ技術等を詳細に調査し、庁内の全てのネットワーク、情報システム等の情報資産に影響が生じないことを確認しなければならない。

③ 情報セキュリティ管理者は、接続した外部ネットワークの瑕疵によりデータの漏えい、破壊、改ざん又はシステムダウン等による業務への影響が生じた場合に対処するため、当該外部ネットワークの管理責任者による損害賠償責任を契約上担保しなければならない。

④ ネットワーク管理者及び情報セキュリティ管理者は、ウェブサーバ等をインターネットに公開する場合、庁内ネットワークへの侵入を防御するために、ファイアウォール等を外部ネットワークとの境界に設置した上で接続しなければならない。

⑤ 情報セキュリティ管理者は、接続した外部ネットワークのセキュリティに問題が認められ、情報資産に脅威が生じることが想定される場合には、ネットワーク管理者の判断に従い、速やかに当該外部ネットワークを物理的に遮断しなければならない。

(11) 複合機のセキュリティ管理

① ネットワーク管理者は、複合機を調達する場合、当該複合機が備える機能及び設置環境並びに取り扱う情報資産の分類及び管理方法に応じ、適正なセキュリティ要件を策定しなければならない。

② ネットワーク管理者は、複合機が備える機能について適正な設定等を行うことにより運用中の複合機に対する情報セキュリティインシデントへの対策を講じなければならない。

③ ネットワーク管理者は、複合機の運用を終了する場合、複合機の持つ電磁的記録媒体の全ての情報を抹消又は再利用できないようにする対策を講じなければならない。

(12) IoT機器を含む特定用途機器のセキュリティ管理

ネットワーク管理者は、特定用途機器について、取り扱う情報、利用方法、通信回線への接続形態等により、何らかの脅威が想定される場合は、当該機器の特性に応じた対策を講じなければならない。

(13) 無線LAN及びネットワークの盗聴対策

① ネットワーク管理者は、無線LANの利用を認める場合、解読が困難な暗号化及び認証技術の使用を義務付けなければならない。

② ネットワーク管理者は、機密性の高い情報を取り扱うネットワークについて、情報の盗聴等を防ぐため、暗号化等の措置を講じなければならない。

(14) 電子メールのセキュリティ管理

① ネットワーク管理者は、権限のない利用者により、外部から外部への電子メール転送(電子メールの中継処理)が行われることを不可能とするよう、電子メールサーバの設定を行わなければならない。

② ネットワーク管理者は、スパムメール等の内部からの送信を検知した場合は、メールサーバの運用を停止しなければならない。

③ ネットワーク管理者は、電子メールの送受信容量の上限を設定し、上限を超える電子メールの送受信を不可能にしなければならない。

④ ネットワーク管理者は、職員等が使用できる電子メールボックスの容量の上限を設定し、上限を超えた場合の対応を職員等に周知しなければならない。

⑤ ネットワーク管理者は、システム開発や運用、保守等のため庁舎内に常駐している委託事業者の作業員による電子メールアドレス利用について、委託事業者との間で利用方法を取り決めなければならない。

(15) 電子メールの利用制限

① 職員等は、自動転送機能を用いて、電子メールを転送してはならない。

② 職員等は、業務上必要のない送信先に電子メールを送信してはならない。

③ 職員等は、複数人に電子メールを送信する場合、必要がある場合を除き、他の送信先の電子メールアドレスが分からないようにしなければならない。

④ 職員等は、重要な電子メールを誤送信した場合、情報セキュリティ管理者に報告しなければならない。

(16) 電子署名・暗号化

① 職員等は、情報資産の分類により定めた取扱制限に従い、外部に送るデータの機密性又は完全性を確保することが必要な場合には、CIOが定めた電子署名、パスワード等による暗号化等、セキュリティを考慮して、送信しなければならない。

② 職員等は、暗号化を行う場合にCIOが定める以外の方法を用いてはならない。また、CIOが定めた方法で暗号のための鍵を管理しなければならない。

③ CIOは、電子署名の正当性を検証するための情報又は手段を、署名検証者へ安全に提供しなければならない。

(17) 無許可ソフトウェアの導入等の禁止

① 職員等は、パソコンやモバイル端末に無断でソフトウェアを導入してはならない。

② 職員等は、業務上の必要がある場合は、ネットワーク管理者及び情報セキュリティ管理者の許可を得て、ソフトウェアを導入することができる。なお、導入する際は、情報セキュリティ管理者は、ソフトウェアのライセンスを管理しなければならない。

③ 職員等は、不正にコピーしたソフトウェアを利用してはならない。

(18) 機器構成の変更の制限

① 職員等は、パソコンやモバイル端末に対し機器の改造及び増設・交換を行ってはならない。

② 職員等は、業務上、パソコンやモバイル端末に対し機器の改造及び増設・交換を行う必要がある場合には、ネットワーク管理者及び情報セキュリティ管理者の許可を得なければならない。

(19) 業務外ネットワークへの接続の禁止

① 職員等は、支給された端末を、有線・無線を問わず、その端末を接続して利用するようネットワーク管理者によって定められたネットワークと異なるネットワークに接続してはならない。

② ネットワーク管理者は、支給した端末について、端末に搭載されたOSのポリシー設定等により、端末を異なるネットワークに接続できないよう技術的に制限することが望ましい。

(20) 業務以外の目的でのウェブ閲覧の禁止

① 職員等は、業務以外の目的でウェブを閲覧してはならない。

② ネットワーク管理者は、職員等のウェブ利用について、明らかに業務に関係のないサイトを閲覧していることを発見した場合は、情報セキュリティ管理者に通知し適正な措置を求めなければならない。

(21) Web会議サービスの利用時の対策

① ネットワーク管理者は、Web会議を適切に利用するための利用手順を定めなければならない。

② 職員等は、本町の定める利用手順に従い、Web会議の参加者や取り扱う情報に応じた情報セキュリティ対策を実施すること。

③ 職員等は、Web会議を主催する場合、会議に無関係の者が参加できないよう対策を講ずること。

④ 職員等は、外部からWeb会議に招待される場合は、本町の定める利用手順に従い、必要に応じて利用申請を行い、承認を得なければならない。

(22) ソーシャルメディアサービスの利用

① 情報セキュリティ管理者は、本町が管理するアカウントでソーシャルメディアサービスを利用する場合、情報セキュリティ対策に関する次の事項を含めたソーシャルメディアサービス運用手順を定めなければならない。

ア 本町のアカウントによる情報発信が、実際の本町のものであることを明らかにするために、本町の自己管理Webサイトに当該情報を掲載して参照可能とするとともに、当該アカウントの自由記述欄等にアカウントの運用組織を明示する等の方法でなりすまし対策を実施すること。

イ パスワードや認証のためのコード等の認証情報及びこれを記録した媒体(ハードディスク、USBメモリ、紙等)等を適正に管理するなどの方法で、不正アクセス対策を実施すること。

② 機密性2以上の情報はソーシャルメディアサービスで発信してはならない。

③ 利用するソーシャルメディアサービスごとの責任者を定めなければならない。

④ アカウント乗っ取りを確認した場合には、被害を最小限にするための措置を講じなければならない。

⑤ 可用性2の情報の提供にソーシャルメディアサービスを用いる場合は、本町の自己管理Webサイトに当該情報を掲載して参照可能とすること。

6.2 アクセス制御

(1) アクセス制御等

① アクセス制御

ネットワーク管理者又は情報セキュリティ管理者は、所管するネットワーク又は情報システムごとにアクセスする権限のない職員等がアクセスできないように、システム上制限しなければならない。

② 利用者IDの取扱い

ア ネットワーク管理者及び情報セキュリティ管理者は、利用者の登録、変更、抹消等の情報管理、職員等の異動、出向、退職者に伴う利用者IDの取扱い等の方法を定めなければならない。

イ 職員等は、業務上必要がなくなった場合は、利用者登録を抹消するよう、ネットワーク管理者又は情報セキュリティ管理者に通知しなければならない。

ウ ネットワーク管理者及び情報セキュリティ管理者は、利用されていないIDが放置されないよう、人事管理部門と連携し、点検しなければならない。

③ 特権を付与されたIDの管理等

ア ネットワーク管理者及び情報セキュリティ管理者は、管理者権限等の特権を付与されたIDを利用する者を必要最小限にし、当該IDのパスワードの漏えい等が発生しないよう、当該ID及びパスワードを厳重に管理しなければならない。

イ ネットワーク管理者及び情報セキュリティ管理者の特権を代行する者は、ネットワーク管理者及び情報セキュリティ管理者が指名し、CIOが認めた者でなければならない。

ウ CIOは、代行者を認めた場合、速やかにネットワーク管理者及び情報セキュリティ管理者に通知しなければならない。

エ ネットワーク管理者及び情報セキュリティ管理者は、特権を付与されたID及びパスワードの変更について、委託事業者に行わせてはならない。

オ ネットワーク管理者及び情報セキュリティ管理者は、特権を付与されたID及びパスワードについて、職員等の端末等のパスワードよりも定期変更、入力回数制限等のセキュリティ機能を強化しなければならない。

カ ネットワーク管理者及び情報セキュリティ管理者は、特権を付与されたIDを初期設定以外のものに変更しなければならない。

(2) 職員等による外部からのアクセス等の制限

① 職員等が外部から内部のネットワーク又は情報システムにアクセスする場合は、ネットワーク管理者及び当該情報システムを管理する情報セキュリティ管理者の許可を得なければならない。

② ネットワーク管理者は、内部のネットワーク又は情報システムに対する外部からのアクセスを、アクセスが必要な合理的理由を有する必要最小限の者に限定しなければならない。

③ ネットワーク管理者は、外部からのアクセスを認める場合、システム上利用者の本人確認を行う機能を確保しなければならない。

④ ネットワーク管理者は、外部からのアクセスを認める場合、通信途上の盗聴を防御するために暗号化等の措置を講じなければならない。

⑤ ネットワーク管理者及び情報セキュリティ管理者は、外部からのアクセスに利用するモバイル端末を職員等に貸与する場合、セキュリティ確保のために必要な措置を講じなければならない。

⑥ 職員等は、持ち込んだ又は外部から持ち帰ったモバイル端末を庁内のネットワークに接続する前に、コンピュータウイルスに感染していないこと、パッチの適用状況等を確認しなければならない。

⑦ ネットワーク管理者は、内部のネットワーク又は情報システムに対するインターネットを介した外部からのアクセスを原則として禁止しなければならない。ただし、やむを得ず接続を許可する場合は、利用者のID、パスワード及び生体認証に係る情報等の認証情報及びこれを記録した媒体(ICカード等)による認証に加えて通信内容の暗号化等、情報セキュリティ確保のために必要な措置を講じなければならない。

(3) 自動識別の設定

情報セキュリティ管理者は、ネットワークで使用される機器について、機器固有情報によって端末とネットワークとの接続の可否が自動的に識別されるようシステムを設定しなければならない。

(4) ログイン時の表示等

情報セキュリティ管理者は、ログイン時におけるメッセージ、ログイン試行回数の制限、アクセスタイムアウトの設定及びログイン・ログアウト時刻の表示等により、正当なアクセス権を持つ職員等がログインしたことを確認することができるようシステムを設定しなければならない。

(5) 認証情報の管理

① ネットワーク管理者又は情報セキュリティ管理者は、職員等の認証情報を厳重に管理しなければならない。認証情報ファイルを不正利用から保護するため、オペレーティングシステム等で認証情報設定のセキュリティ強化機能がある場合は、これを有効に活用しなければならない。

② ネットワーク管理者又は情報セキュリティ管理者は、職員等に対してパスワードを発行する場合は、仮のパスワードを発行し、初回ログイン後直ちに仮のパスワードを変更させなければならない。

③ ネットワーク管理者又は情報セキュリティ管理者は、認証情報の不正利用を防止するための措置を講じなければならない。

(6) 特権による接続時間の制限

情報セキュリティ管理者は、特権によるネットワーク及び情報システムへの接続時間を必要最小限に制限しなければならない。

6.3 システム開発、導入、保守等

(1) 情報システムの調達

① ネットワーク管理者及び情報セキュリティ管理者は、情報システム開発、導入、保守等の調達に当たっては、調達仕様書に必要とする技術的なセキュリティ機能を明記しなければならない。

② ネットワーク管理者及び情報セキュリティ管理者は、機器及びソフトウェアの調達に当たっては、当該製品のセキュリティ機能を調査し、情報セキュリティ上問題のないことを確認しなければならない。

(2) 情報システムの開発

① システム開発における責任者及び作業者の特定

情報セキュリティ管理者は、システム開発の責任者及び作業者を特定しなければならない。また、システム開発のための規則を確立しなければならない。

② システム開発における責任者、作業者のIDの管理

ア 情報セキュリティ管理者は、システム開発の責任者及び作業者が使用するIDを管理し、開発完了後、開発用IDを削除しなければならない。

イ 情報セキュリティ管理者は、システム開発の責任者及び作業者のアクセス権限を設定しなければならならない。

③ システム開発に用いるハードウェア及びソフトウェアの管理

ア 情報セキュリティ管理者は、システム開発の責任者及び作業者が使用するハードウェア及びソフトウェアを特定しなければならない。

イ 情報セキュリティ管理者は、利用を認めたソフトウェア以外のソフトウェアが導入されている場合、当該ソフトウェアをシステムから削除しなければならない。

(3) 情報システムの導入

① 開発環境と運用環境の分離及び移行手順の明確化

ア 情報セキュリティ管理者は、システム開発・保守及びテスト環境とシステム運用環境を分離しなければならない。

イ 情報セキュリティ管理者は、システム開発・保守及びテスト環境からシステム運用環境への移行について、システム開発・保守計画の策定時に手順を明確にしなければならない。

ウ 情報セキュリティ管理者は、移行の際、情報システムに記録されている情報資産の保存を確実に行い、移行に伴う情報システムの停止等の影響が最小限になるよう配慮しなければならない。

エ 情報セキュリティ管理者は、導入するシステムやサービスの可用性が確保されていることを確認した上で導入しなければならない。

② テスト

ア 情報セキュリティ管理者は、新たに情報システムを導入する場合、既に稼働している情報システムに接続する前に十分な試験を行わなければならない。

イ 情報セキュリティ管理者は、運用テストを行う場合、あらかじめ擬似環境による操作確認を行わなければならない。

ウ 情報セキュリティ管理者は、個人情報及び機密性の高い生データを、テストデータに使用してはならない。

エ 情報セキュリティ管理者は、開発したシステムについて受け入れテストを行う場合、開発した組織と導入する組織が、それぞれ独立したテストを行わなければならない。

(4) システム開発・保守に関連する資料等の整備・保管

① 情報セキュリティ管理者は、システム開発・保守に関連する資料及びシステム関連文書を適正に整備・保管しなければならない。

② 情報セキュリティ管理者は、テスト結果を一定期間保管しなければならない。

③ 情報セキュリティ管理者は、情報システムに係るソースコードを適正な方法で保管しなければならない。

(5) 情報システムにおける入出力データの正確性の確保

① 情報セキュリティ管理者は、情報システムに入力されるデータについて、範囲、妥当性のチェック機能及び不正な文字列等の入力を除去する機能を組み込むように情報システムを設計しなければならない。

② 情報セキュリティ管理者は、故意又は過失により情報が改ざんされる又は漏えいするおそれがある場合に、これを検出するチェック機能を組み込むように情報システムを設計しなければならない。

③ 情報セキュリティ管理者は、情報システムから出力されるデータについて、情報の処理が正しく反映され、出力されるように情報システムを設計しなければならない。

(6) 情報システムの変更管理

情報セキュリティ管理者は、情報システムを変更した場合、プログラム仕様書等の変更履歴を作成しなければならない。

(7) 開発・保守用のソフトウェアの更新等

情報セキュリティ管理者は、開発・保守用のソフトウェア等を更新又はパッチの適用をする場合、他の情報システムとの整合性を確認しなければならない。

(8) システム更新又は統合時の検証等

情報セキュリティ管理者は、システム更新・統合時に伴うリスク管理体制の構築、移行基準の明確化及び更新・統合後の業務運営体制の検証を行わなければならない。

6.4 不正プログラム対策

(1) ネットワーク管理者の措置事項

ネットワーク管理者は、不正プログラム対策として、次の事項を措置しなければならない。

① 外部ネットワークから受信したファイルは、インターネットのゲートウェイにおいてコンピュータウイルス等の不正プログラムのチェックを行い、不正プログラムのシステムへの侵入を防止しなければならない。

② 外部ネットワークに送信するファイルは、インターネットのゲートウェイにおいてコンピュータウイルス等不正プログラムのチェックを行い、不正プログラムの外部への拡散を防止しなければならない。

③ コンピュータウイルス等の不正プログラム情報を収集し、必要に応じ職員等に対して注意喚起しなければならない。

④ 所掌するサーバ及びパソコン等の端末に、コンピュータウイルス等の不正プログラム対策ソフトウェアを常駐させなければならない。

⑤ 不正プログラム対策ソフトウェアのパターンファイルは、常に最新の状態に保たなければならない。

⑥ 不正プログラム対策のソフトウェアは、常に最新の状態に保たなければならない。

⑦ 業務で利用するソフトウェアは、パッチやバージョンアップなどの開発元のサポートが終了したソフトウェアを利用してはならない。また、当該製品の利用を予定している期間中にパッチやバージョンアップなどの開発元のサポートが終了する予定がないことを確認しなければならない。

⑧ 仮想マシンを設定する際に不正プログラムへの対策(必要なポート、プロトコル及びサービスだけを有効とすることやマルウェア対策及びログ取得等の実施)を確実に実施しなければならない。SaaS型を利用する場合は、これらの対応が、クラウドサービス事業者側でされているのか、サービスを利用する前に確認しなければならない。また、サービスを利用している状況下では、これらのセキュリティ対策が適切にされているのか定期的にクラウドサービス事業者に報告を求めなければならない。

(2) 情報セキュリティ管理者の措置事項

情報セキュリティ管理者は、不正プログラム対策に関し、次の事項を措置しなければならない。

① 情報セキュリティ管理者は、その所掌するサーバ及びパソコン等の端末に、コンピュータウイルス等の不正プログラム対策ソフトウェアをシステムに常駐させなければならない。

② 不正プログラム対策ソフトウェアのパターンファイルは、常に最新の状態に保たなければならない。

③ 不正プログラム対策のソフトウェアは、常に最新の状態に保たなければならない。

④ インターネットに接続していないシステムにおいて、電磁的記録媒体を使う場合、コンピュータウイルス等の感染を防止するために、町が管理している媒体以外を職員等に利用させてはならない。また、不正プログラムの感染、侵入が生じる可能性が著しく低い場合を除き、不正プログラム対策ソフトウェアを導入し、定期的に当該ソフトウェア及びパターンファイルの更新を実施しなければならない。

⑤ 不正プログラム対策ソフトウェア等の設定変更権限については、一括管理し、ネットワーク管理者が許可した職員を除く職員等に当該権限を付与してはならない。

(3) 職員等の遵守事項

職員等は、不正プログラム対策に関し、次の事項を遵守しなければならない。

① パソコンやモバイル端末において、不正プログラム対策ソフトウェアが導入されている場合は、当該ソフトウェアの設定を変更してはならない。

② 外部からデータ又はソフトウェアを取り入れる場合には、必ず不正プログラム対策ソフトウェアによるチェックを行わなければならない。

③ 差出人が不明又は不自然に添付されたファイルを受信した場合は、速やかに削除しなければならない。

④ 端末に対して、不正プログラム対策ソフトウェアによるフルチェックを定期的に実施しなければならない。

⑤ 添付ファイルが付いた電子メールを送受信する場合は、不正プログラム対策ソフトウェアでチェックを行わなければならない。インターネット接続系で受信したインターネットメール又はインターネット経由で入手したファイルをLGWAN接続系に取込む場合は無害化しなければならない。

⑥ ネットワーク管理者が提供するウイルス情報を、常に確認しなければならない。

⑦ コンピュータウイルス等の不正プログラムに感染した場合又は感染が疑われる場合は、以下の対応を行わなければならない。

ア パソコン等の端末の場合

LANケーブルの即時取り外しを行わなければならない。

イ モバイル端末の場合

直ちに利用を中止し、通信を行わない設定への変更を行わなければならない。

(4) 専門家の支援体制

ネットワーク管理者は、実施している不正プログラム対策では不十分な事態が発生した場合に備え、外部の専門家の支援を受けられるようにしておかなければならない。

6.5 不正アクセス対策

(1) ネットワーク管理者の措置事項

ネットワーク管理者は、不正アクセス対策として、以下の事項を措置しなければならない。

① 使用されていないポートを閉鎖しなければならない。

② 不要なサービスについて、機能を削除又は停止しなければならない。

③ 不正アクセスによるウェブページの改ざんを防止するために、データの書換えを検出し、ネットワーク管理者及び情報セキュリティ管理者へ通報するよう、設定しなければならない。

④ ネットワーク管理者は、情報セキュリティに関する統一的な窓口と連携し、監視、通知、外部連絡窓口及び適正な対応などを実施できる体制並びに連絡網を構築しなければならない。

⑤ 本町が定めたクラウドサービスの利用に関するポリシー(情報セキュリティポリシー)におけるアクセス制御に関する事項が、クラウドサービスにおいて実現できるのか又はクラウドサービス事業者の提供機能等により実現できるのか、利用前にクラウドサービス事業者に確認しなければならない。

⑥ クラウドサービスを利用する際に、委託事業者等に管理権限を与える場合、多要素認証を用いて認証させ、クラウドサービスにアクセスさせなければならない。

⑦ パスワードなどの認証情報の割り当てがクラウドサービス側で実施される場合、その管理手順等が、本町が定めたクラウドサービスの利用に関するポリシー(情報セキュリティポリシー)を満たすことを確認しなければならない。

(2) 攻撃への対処

CIO及びネットワーク管理者は、サーバ等に攻撃を受けた場合又は攻撃を受けるリスクがある場合は、システムの停止を含む必要な措置を講じなければならない。また、総務省、県等と連絡を密にして情報の収集に努めなければならない。

(3) 記録の保存

CIO及びネットワーク管理者は、サーバ等に攻撃を受け、当該攻撃が不正アクセス禁止法違反等の犯罪の可能性がある場合には、攻撃の記録を保存するとともに、警察及び関係機関との緊密な連携に努めなければならない。

(4) 内部からの攻撃

ネットワーク管理者及び情報セキュリティ管理者は、職員等及び委託事業者が使用しているパソコン等の端末からの庁内のサーバ等に対する攻撃や外部のサイトに対する攻撃を監視しなければならない。

(5) 職員等による不正アクセス

ネットワーク管理者及び情報セキュリティ管理者は、職員等による不正アクセスを発見した場合は、当該職員等が所属する課等の情報セキュリティ管理者に通知し、適正な処置を求めなければならない。

(6) サービス不能攻撃

ネットワーク管理者及び情報セキュリティ管理者は、外部からアクセスできる情報システムに対して、第三者からサービス不能攻撃を受け、利用者がサービスを利用できなくなることを防止するため、情報システムの可用性を確保する対策を講じなければならない。

(7) 標的型攻撃

ネットワーク管理者及び情報セキュリティ管理者は、標的型攻撃による内部への侵入を防止するために、教育等の人的対策を講じなければならない。また、標的型攻撃による組織内部への侵入を低減する対策(入口対策)や内部に侵入した攻撃を早期検知して対処する、侵入範囲の拡大の困難度を上げる、外部との不正通信を検知して対処する対策(内部対策及び出口対策)を講じなければならない。

6.6 セキュリティ情報の収集

(1) セキュリティホールに関する情報の収集・共有及びソフトウェアの更新等

① ネットワーク管理者及び情報セキュリティ管理者は、セキュリティホールに関する情報を収集し、必要に応じ、関係者間で共有しなければならない。また、当該セキュリティホールの緊急度に応じて、ソフトウェア更新等の対策を実施しなければならない。

② ネットワーク管理者及び情報セキュリティ管理者は、クラウドサービス事業者に対して、利用するクラウドサービスに影響し得る技術的脆弱性の管理内容について情報を求め、本町の業務に対する影響や保有するデータへの影響について特定する。そして、技術的脆弱性に対する脆弱性管理の手順について、クラウドサービス事業者に確認しなければならない。

(2) 不正プログラム等のセキュリティ情報の収集・周知

ネットワーク管理者は、不正プログラム等のセキュリティ情報を収集し、必要に応じ対応方法について、職員等に周知しなければならない。

(3) 情報セキュリティに関する情報の収集及び共有

ネットワーク管理者及び情報セキュリティ管理者は、情報セキュリティに関する情報を収集し、必要に応じ、関係者間で共有しなければならない。また、情報セキュリティに関する社会環境や技術環境等の変化によって新たな脅威を認識した場合は、セキュリティ侵害を未然に防止するための対策を速やかに講じなければならない。

7 運用

7.1 情報システムの監視

① ネットワーク管理者及び情報セキュリティ管理者は、セキュリティに関する事案を検知するため、情報システムを常時監視しなければならない。

② ネットワーク管理者及び情報セキュリティ管理者は、重要なログ等を取得するサーバの正確な時刻設定及びサーバ間の時刻同期ができる措置を講じなければならない。また、利用するクラウドサービスで使用する時刻の同期についても適切になされているのか確認しなければならない。

③ ネットワーク管理者及び情報セキュリティ管理者は、外部と常時接続するシステムを常時監視しなければならない。

④ 暗号化された通信データを監視のために復号することの要否を判断し、要すると判断した場合は、当該通信データを復号する機能及び必要な場合はこれを再暗号化する機能を導入しなければならない。

⑤ ネットワーク管理者及び情報セキュリティ管理者は、必要となるリソースの容量・能力が確保できるクラウドサービス事業者を選定しなければならない。また、利用するクラウドサービスの使用において必要な監視機能を確認するとともに監視により、業務継続の上で必要となる容量・能力を予測し、業務が維持できるように努めなければならない。

⑥ ネットワーク管理者及び情報セキュリティ管理者は、イベントログ取得に関するポリシーを定め、利用するクラウドサービスがその内容を満たすことを確認し、クラウドサービス事業者からログ取得機能が提供される場合は、そのログ取得機能が適切かどうか、ログ取得機能を追加して実装すべきかどうかを検討しなければならない。

⑦ ネットワーク管理者及び情報セキュリティ管理者は、クラウドサービス利用における重大なインシデントに繋がるおそれのある以下の重要な操作に関して、手順化し、確認しなければならない。

ア サーバ、ネットワーク、ストレージなどの仮想化されたデバイスのインストール、変更及び削除

イ クラウドサービス利用の終了手順

ウ バックアップ及び復旧

7.2 情報セキュリティポリシーの遵守状況の確認

(1) 遵守状況の確認及び対処

① ネットワーク管理者及び情報セキュリティ管理者は、情報セキュリティポリシーの遵守状況について確認を行い、問題を認めた場合には、速やかにCIO及びネットワーク管理者に報告しなければならない。

② CIOは、発生した問題について、適正かつ速やかに対処しなければならない。

③ ネットワーク管理者及び情報セキュリティ管理者は、ネットワーク及びサーバ等のシステム設定等における情報セキュリティポリシーの遵守状況について、定期的に確認を行い、問題が発生していた場合には適正かつ速やかに対処しなければならない。

(2) パソコン、モバイル端末及び電磁的記録媒体等の利用状況調査

CIO及びCIOが指名した者は、不正アクセス、不正プログラム等の調査のために、職員等が使用しているパソコン、モバイル端末及び電磁的記録媒体等のログ、電子メールの送受信記録等の利用状況を調査することができる。

(3) 職員等の報告義務

① 職員等は、情報セキュリティポリシーに対する違反行為を発見した場合、直ちにネットワーク管理者及び情報セキュリティ管理者に報告を行わなければならない。

② 当該違反行為が直ちに情報セキュリティ上重大な影響を及ぼす可能性があるとネットワーク管理者が判断した場合において、職員等は、緊急時対応計画に従って適正に対処しなければならない。

7.3 侵害時の対応

(1) 緊急時対応計画の策定

CIOは、情報資産への侵害が発生した場合における連絡、証拠保全、被害拡大の防止、復旧等の必要な措置を迅速かつ円滑に実施し、再発防止の措置を講じるために、緊急時対応計画を次のとおり定める。

① 連絡先

具体的には、情報システム毎に情報セキュリティ実施手順に明記する。

・町長

・CIO

・ネットワーク管理者

・情報セキュリティ管理者

・情報システムに係る委託事業者

・新潟県

・津川警察署

・関係機関

・影響が考えられる個人及び法人

② 事案の調査

セキュリティに関する事案を認めたものは、次の項目について、速やかにネットワーク管理者に報告しなければならない。

・事案の内容

・事案が発生した原因として、想定される行為

・確認した被害、影響範囲

ネットワーク管理者は、事案の詳細な調査を行うとともに、CIOとの情報共有及び情報セキュリティ委員会への報告を行わなければならない。

③ 事案への対処

ネットワーク管理者は、事案に対処するために次の項目を実施しなければならない。

ア ネットワーク管理者は次の事案が発生した場合、それぞれ定められた連絡先へ連絡しなければならない。

・サイバーテロその他町民に重大な被害が生じる恐れがあるとき(町長、CIO、警察、影響が考えられる個人及び法人)

・不正アクセスその他犯罪と思慮されるとき(町長、CIO、警察)

・踏み台となって他者に被害を与える恐れがあるとき(町長、CIO、警察)

・情報システムに関する被害(情報セキュリティ管理者、必要と認められる業者等)

・その他情報資産にかかる被害(関係課等)

イ ネットワーク管理者は、次の事案が発生し情報資産の防護のためにネットワークの切断がやむを得ない場合は、ネットワークを切断する措置を講ずる。

・異常なアクセスが継続しているとき、又は不正アクセスが判明したとき

・システムの運用に著しい支障をきたす攻撃が継続しているとき

・コンピュータウイルス等不正プログラムがネットワーク経由で広がっているとき

・情報資産に係る重大な被害が想定されるとき

ウ 情報セキュリティ管理者は、次の事案が発生し情報資産の防護のために情報システムの停止がやむを得ない場合は、情報システムを停止する。

・コンピュータウイルス等不正プログラムが情報資産に深刻な被害を及ぼしているとき

・災害等により電源を供給することが危険又は困難なとき

・その他の情報資産に係る重大な被害が想定されるとき

エ 個々の端末のネットワークからの切断については、ネットワーク管理者の許可が必要である。ただし、情報資産の被害の拡大を直ちに停止させる必要がある場合には、事後報告とすることができる。

オ 事案に係るシステムのアクセス記録及び現状を保存する。

カ 事案に対処した経過を記録する。

キ 事案に係る証拠保全の実施を完了するとともに、再発防止の暫定措置を検討する。

ク 再発防止の暫定措置を講じた後、復旧する。

④ 再発防止の措置

ア ネットワーク管理者は、当該事業に係るリスク分析を実施し、情報セキュリティポリシー及び実施手順の改善に係る再発防止計画が有効であると認められる場合は、これを承認する。

イ ネットワーク管理者は、各種セキュリティ対策の改善に係る再発防止計画を策定し、CIOへ報告しなければならない。CIOは、これらの再発防止計画が有効と認められる場合は、これを承認する。

⑤ 業務委託による運用契約

運用を業務委託する場合は、委託に関する責任を有する部署を明確にするとともに、委託事業者に対し必要なセキュリティ要件を記載した契約書による契約を締結しなければならない。

委託に関する責任を有する部署は、委託先において必要なセキュリティ対策が確保されていることを確認し、その内容をネットワーク管理者に報告するとともに、その重要度に応じてCIOに報告しなければならない。

(2) クラウドサービス利用における緊急時対応計画の策定

CIOは、クラウドサービス事業者と情報セキュリティインシデント管理における責任と役割の分担を明確にし、これらを踏まえてクラウドサービスの障害時を想定した緊急時対応計画を定めておき、セキュリティ侵害時には当該計画に従って適正に対処しなければならない。

(3) 業務継続計画との整合性確保

自然災害、大規模・広範囲にわたる疾病等に備えて別途業務継続計画を策定し、情報セキュリティ委員会は当該計画と情報セキュリティポリシーの整合性を確保しなければならない。

(4) 緊急時対応計画の見直し

CIO又は情報セキュリティ委員会は、情報セキュリティを取り巻く状況の変化や組織体制の変動等に応じ、必要に応じて緊急時対応計画の規定を見直さなければならない。

7.4 例外措置

(1) 例外措置の許可

ネットワーク管理者及び情報セキュリティ管理者は、情報セキュリティ関係規定を遵守することが困難な状況で、行政事務の適正な遂行を継続するため、遵守事項とは異なる方法を採用し又は遵守事項を実施しないことについて合理的な理由がある場合には、CIOの許可を得て、例外措置を講じることができる。

(2) 緊急時の例外措置

ネットワーク管理者及び情報セキュリティ管理者は、行政事務の遂行に緊急を要する等の場合であって、例外措置を実施することが不可避のときは、事後速やかにCIOに報告しなければならない。

(3) 例外措置の申請書の管理

CIOは、例外措置の申請書及び審査結果を適正に保管し、定期的に申請状況を確認しなければならない。

7.5 法令遵守

(1) 職員等は、職務の遂行において使用する情報資産について、次の法令等を遵守し、これに従わなければならない。

① 不正アクセス行為の禁止等に関する法律(平成11年法律第128号)

② 著作権法(昭和45年法律第48号)

③ 地方公務員法(昭和25年法律第261号)

④ 個人情報の保護に関する法律(平成15年法律第57号)

⑤ 行政手続における特定の個人を識別するための番号の利用等に関する法律(平成25年法律第27号)

⑥ サイバーセキュリティ基本法(平成26年法律第104号)

(2) ネットワーク管理者は、クラウドサービスに商用ライセンスのあるソフトウェアをインストールする(IaaS等でアプリケーションを構築)場合は、そのソフトウェアのライセンス条項への違反を引き起こす可能性があるため、利用するソフトウェアにおけるライセンス規定に従わなければならない。

7.6 懲戒処分等

(1) 懲戒処分

情報セキュリティポリシーに違反した職員等及びその監督責任者は、その重大性、発生した事案の状況等に応じて、地方公務員法による懲戒処分の対象とする。

(2) 違反時の対応

職員等の情報セキュリティポリシーに違反する行動を確認した場合には、速やかに次の措置を講じなければならない。

① ネットワーク管理者が違反を確認した場合は、ネットワーク管理者は当該職員等が所属する課等の情報セキュリティ管理者に通知し、適正な措置を求めなければならない。

② 情報セキュリティ管理者等が違反を確認した場合は、違反を確認した者は速やかにネットワーク管理者及び当該職員等が所属する課等の情報セキュリティ管理者に通知し、適正な措置を求めなければならない。

③ 情報セキュリティ管理者の指導によっても改善されない場合、ネットワーク管理者は、当該職員等のネットワーク又は情報システムを使用する権利を停止あるいは剥奪することができる。その後速やかに、ネットワーク管理者は、職員等の権利を停止あるいは剥奪した旨をCIO及び当該職員等が所属する課等の情報セキュリティ管理者に通知しなければならない。

8 業務委託と外部サービスの利用

8.1 業務委託

(1) 委託事業者の選定基準

① 情報セキュリティ管理者は、委託事業者の選定にあたり、委託内容に応じた情報セキュリティ対策が確保されることを確認しなければならない。

② 情報セキュリティ管理者は、情報セキュリティマネジメントシステムの国際規格の認証取得状況、情報セキュリティ監査の実施状況等を参考にして、委託事業者を選定しなければならない。

③ 情報セキュリティ管理者は、クラウドサービスを利用する場合は、情報の機密性に応じたセキュリティレベルが確保されているサービスを利用しなければならない。

(2) 契約項目

重要な情報資産を取扱う業務を委託する場合には、委託事業者との間で必要に応じて次の情報セキュリティ要件を明記した契約を締結しなければならない。

・情報セキュリティポリシー及び情報セキュリティ実施手順の遵守

・委託事業者の責任者、委託内容、作業者の所属、作業場所の特定

・提供されるサービスレベルの保証

・委託事業者にアクセスを許可する情報の種類と範囲、アクセス方法の明確化など、情報のライフサイクル全般での管理方法

・委託事業者の従業員に対する教育の実施

・提供された情報の目的外利用及び委託事業者以外の者への提供の禁止

・業務上知り得た情報の守秘義務

・再委託に関する制限事項の遵守

・委託業務終了時の情報資産の返還、廃棄等

・委託業務の定期報告及び緊急時報告義務

・町による監査、検査

・町による情報セキュリティインシデント発生時の公表

・情報セキュリティポリシーが遵守されなかった場合の規定(損害賠償等)

(3) 確認・措置等

情報セキュリティ管理者は、委託事業者において必要なセキュリティ対策が確保されていることを定期的に確認し、必要に応じ、(2)の契約に基づき措置を実施しなければならない。また、その内容をネットワーク管理者に報告するとともに、その重要度に応じてCIOに報告しなければならない。

8.2 外部サービスの利用(機密性2以上の情報を取り扱う場合)

(1) 外部サービスの利用に係る規定の整備

ネットワーク管理者は、以下を含む外部サービス(機密性2以上の情報を取り扱う場合)の利用に関する規定を整備すること。

① 外部サービスを利用可能な業務及び情報システムの範囲並びに情報の取扱いを許可する場所を判断する基準(以下「外部サービス利用判断基準」という。)

② 外部サービス提供者の選定基準

③ 外部サービスの利用申請の許可権限者と利用手続

④ 外部サービス管理者の指名と外部サービスの利用状況の管理

⑤ クラウドサービス管理者の指名とクラウドサービスの利用状況の管理

(2) 外部サービスの選定

① 情報セキュリティ管理者は、取り扱う情報の格付及び取扱制限を踏まえ、外部サービス利用判断基準に従って外部サービスの利用を検討すること。

② 情報セキュリティ管理者は、外部サービスで取り扱う情報の格付及び取扱制限を踏まえ、外部サービス提供者の選定基準に従って外部サービス提供者を選定すること。また、以下の内容を含む情報セキュリティ対策を外部サービス提供者の選定条件に含めること。

③ 情報セキュリティ管理者は、以下の内容を含む情報セキュリティ対策に関する情報の提供を求め、その内容を確認し、利用する外部サービス(クラウドサービス)が、本町が定めたクラウドサービスの利用に関するポリシー(情報セキュリティポリシー)を満たしているか否かを評価すること。

ア 外部サービスの利用を通じて本町が取り扱う情報の外部サービス提供者における目的外利用の禁止

イ 外部サービス提供者における情報セキュリティ対策の実施内容及び管理体制

ウ 外部サービスの提供に当たり、外部サービス提供者若しくはその従業員、再委託先又はその他の者によって、本町の意図しない変更が加えられないための管理体制

エ 外部サービス提供者の資本関係・役員等の情報、外部サービス提供に従事する者の所属・専門性(情報セキュリティに係る資格・研修実績等)・実績及び国籍に関する情報提供並びに調達仕様書による施設の場所やリージョンの指定

オ 情報セキュリティインシデントへの対処方法

カ 情報セキュリティ対策その他の契約の履行状況の確認方法

キ 情報セキュリティ対策の履行が不十分な場合の対処方法

④ 情報セキュリティ管理者は、外部サービスの中断や終了時に円滑に業務を移行するための対策を検討し、外部サービス提供者の選定条件に含めること。

⑤ 情報セキュリティ管理者は、クラウドサービス事業者と情報セキュリティに関する役割及び責任の分担について確認する。

⑥ 情報セキュリティ管理者は、外部サービスの利用を通じて本町が取り扱う情報の格付等を勘案し、必要に応じて以下の内容を外部サービス提供者の選定条件に含めること。

(注)クラウドサービスの利用前に合意した事項があれば、その内容についてサービス合意書(SLA)に定める。クラウドサービス事業者のサービス利用規約等が変更できない場合は、機密性・完全性・可用性・安全性・個人情報等の扱いに関するクラウドサービス事業者の定める条件を鑑み、その規約内容が本町によって受容可能か判断すること。

ア 情報セキュリティ監査の受入れ

イ サービスレベルの保証

⑦ 情報セキュリティ管理者は、外部サービスの利用を通じて本町が取り扱う情報に対して国内法以外の法令及び規制が適用されるリスクを評価して外部サービス提供者を選定し、必要に応じて本町の情報が取り扱われる場所及び契約に定める準拠法・裁判管轄を選定条件に含めること。

⑧ 情報セキュリティ管理者は、外部サービス提供者がその役務内容を一部再委託する場合は、再委託されることにより生ずる脅威に対して情報セキュリティが十分に確保されるよう、外部サービス提供者の選定条件で求める内容を外部サービス提供者に担保させるとともに、再委託先の情報セキュリティ対策の実施状況を確認するために必要な情報を本町に提供し、本町の承認を受けるよう、外部サービス提供者の選定条件に含めること。また、外部サービス利用判断基準及び外部サービス提供者の選定基準に従って再委託の承認の可否を判断すること。

⑨ 情報セキュリティ管理者は、取り扱う情報の格付及び取扱制限に応じてセキュリティ要件を定め、外部サービスを選定すること。また、外部サービスのセキュリティ要件としてセキュリティに係る国際規格等と同等以上の水準を求めること。

⑩ 情報セキュリティ管理者は、外部サービスの特性を考慮した上で、外部サービスが提供する部分を含む情報の流通経路全般にわたるセキュリティが適切に確保されるよう、情報の流通経路全般を見渡した形でセキュリティ設計を行った上で、情報セキュリティに関する役割及び責任の範囲を踏まえて、セキュリティ要件を定めること。

⑪ 情報セキュリティ管理者は、情報セキュリティ監査による報告書の内容、各種の認定・認証制度の適用状況等から、外部サービス提供者の信頼性が十分であることを総合的・客観的に評価し判断すること。

(3) 外部サービスの利用に係る調達・契約

① 情報セキュリティ管理者は、外部サービスを調達する場合は、外部サービス提供者の選定基準及び選定条件並びに外部サービスの選定時に定めたセキュリティ要件を調達仕様に含めること。

② 情報セキュリティ管理者は、外部サービスを調達する場合は、外部サービス提供者及び外部サービスが調達仕様を満たすことを契約までに確認し、調達仕様の内容を契約に含めること。

(4) 外部サービスの利用承認

① 情報セキュリティ管理者は、外部サービスを利用する場合には、利用申請の許可権限者へ外部サービスの利用申請を行うこと。

② 利用申請の許可権限者は、職員等による外部サービスの利用申請を審査し、利用の可否を決定すること。

③ 利用申請の許可権限者は、外部サービスの利用申請を承認した場合は、承認済み外部サービスとして記録し、外部サービス管理者を指名すること。(クラウドサービスを利用する場合も同様の措置を行う。)

(5) 外部サービスを利用した情報システムの導入・構築時の対策

① ネットワーク管理者は、外部サービスの特性や責任分界点に係る考え方等を踏まえ、以下を含む外部サービスを利用して情報システムを構築する際のセキュリティ対策を規定すること。

ア 不正なアクセスを防止するためのアクセス制御

イ 取り扱う情報の機密性保護のための暗号化

ウ 開発時におけるセキュリティ対策

エ 設計・設定時の誤りの防止

オ クラウドサービスにおけるユーティリティプログラムに対するセキュリティ対策

② 外部サービス管理者は、前項において定める規定に対し、構築時に実施状況を確認・記録すること。

③ クラウドサービス管理者は、前各項において定める規定に対し、情報セキュリティに配慮した構築の手順及び実践がされているか、クラウドサービス事業者に情報を求め、実施状況を確認及び記録すること。

(6) 外部サービスを利用した情報システムの運用・保守時の対策

① ネットワーク管理者は、外部サービスの特性や責任分界点に係る考え方を踏まえ、以下を含む外部サービスを利用して情報システムを運用する際のセキュリティ対策を規定すること。

ア 外部サービス利用方針の規定

イ 外部サービス利用に必要な教育

ウ 取り扱う資産の管理

エ 不正アクセスを防止するためのアクセス制御

オ 取り扱う情報の機密性保護のための暗号化

カ 外部サービス内の通信の制御

キ 設計・設定時の誤りの防止

ク 外部サービスを利用した情報システムの事業継続

ケ 設計・設定変更時の情報や変更履歴の管理

② 情報セキュリティ管理者は、外部サービスの特性や責任分界点に係る考え方を踏まえ、外部サービスで発生したインシデントを認知した際の対処手順を整備すること。

③ 外部サービス管理者は、前各項において定める規定に対し、運用・保守時に実施状況を定期的に確認・記録すること。

④ クラウドサービス管理者は、情報セキュリティに配慮した運用・保守の手順及び実践がされているか、クラウドサービス事業者に情報を求め、実施状況を定期的に確認及び記録すること。

(7) 外部サービスを利用した情報システムの更改・廃棄時の対策

① ネットワーク管理者は、外部サービスの特性や責任分界点に係る考え方を踏まえ、以下を含む外部サービスの利用を終了する際のセキュリティ対策を規定すること。

ア 外部サービスの利用終了時における対策

イ 外部サービスで取り扱った情報の廃棄

ウ 外部サービスの利用のために作成したアカウントの廃棄

② 外部サービス管理者は、前項において定める規定に対し、外部サービスの利用終了時に実施状況を確認・記録すること。

③ クラウドサービス管理者は、クラウドサービス上で機密性の高い情報(住民情報等)を保存する場合は、機密性を維持するために暗号化するとともに、その情報資産を破棄する際は、データ消去の方法の一つとして暗号化した鍵(暗号鍵)を削除するなどにより、その情報資産を復元困難な状態としなければならない。

8.3 外部サービスの利用(機密性2以上の情報を取り扱わない場合)

(1) 外部サービスの利用に係る規定の整備

ネットワーク管理者は、以下を含む外部サービス(機密性2以上の情報を取り扱わない場合)の利用に関する規定を整備すること。

ア 外部サービスを利用可能な業務の範囲

イ 外部サービスの利用申請の許可権限者と利用手続

ウ 外部サービス管理者の指名と外部サービスの利用状況の管理

エ 外部サービスの利用の運用手順

(2) 外部サービスの利用における対策の実施

① 職員等は、利用するサービスの約款、その他の提供条件等から、利用に当たってのリスクが許容できることを確認した上で機密性2以上の情報を取り扱わない場合の外部サービスの利用を申請すること。また、承認時に指名された外部サービス管理者は、当該外部サービスの利用において適切な措置を講ずること。

② 情報セキュリティ管理者は、職員等による外部サービスの利用申請を審査し、利用の可否を決定すること。また、承認した外部サービスを記録すること。

9 評価・見直し

9.1 監査

(1) 実施方法

CIOは、情報セキュリティ監査統括責任者を指名し、ネットワーク及び情報システム等の情報資産における情報セキュリティ対策状況について、毎年度及び必要に応じて監査を行わせなければならない。

(2) 監査を行う者の要件

① 情報セキュリティ監査統括責任者は、監査を実施する場合には、被監査部門から独立した者に対して、監査の実施を依頼しなければならない。

② 監査を行う者は、監査及び情報セキュリティに関する専門知識を有する者でなければならない。

(3) 監査実施計画の立案及び実施への協力

① 情報セキュリティ監査統括責任者は、監査を行うに当たって、監査実施計画を立案し、情報セキュリティ委員会の承認を得なければならない。

② 被監査部門は、監査の実施に協力しなければならない。

(4) 委託事業者に対する監査

① 事業者に業務委託を行っている場合、情報セキュリティ監査統括責任者は委託事業者(再委託事業者を含む。)に対して、情報セキュリティポリシーの遵守について監査を定期的に又は必要に応じて行わなければならない。

② クラウドサービスを利用している場合は、クラウドサービス事業者における情報セキュリティポリシーの遵守について、定期的に監査を行わなければならない。クラウドサービス事業者にその証拠(文書等)の提示を求める場合は、第三者の監査人が発行する証明書をこの証拠とすることもできる。

(5) 報告

情報セキュリティ監査統括責任者は、監査結果を取りまとめ、情報セキュリティ委員会に報告する。

(6) 保管

情報セキュリティ監査統括責任者は、監査の実施を通して収集した監査証拠、監査報告書の作成のための監査調書を、紛失等が発生しないように適正に保管しなければならない。

(7) 監査結果への対応

CIOは、監査結果を踏まえ、指摘事項を所管する情報セキュリティ管理者に対し、当該事項への対処を指示しなければならない。また、指摘事項を所管していない情報セキュリティ管理者に対しても、同種の課題及び問題点がある可能性が高い場合には、当該課題及び問題点の有無を確認させなければならない。

(8) 情報セキュリティポリシー及び関係規程等の見直し等への活用

情報セキュリティ委員会は、監査結果を情報セキュリティポリシー及び関係規定等の見直し、その他情報セキュリティ対策の見直し時に活用しなければならない。

9.2 点検

(1) 実施方法

① ネットワーク管理者及び情報セキュリティ管理者は、所管するネットワーク及び情報システムについて、毎年度及び必要に応じて点検を実施しなければならない。

② 情報セキュリティ管理者は、所管する課等における情報セキュリティポリシーに沿った情報セキュリティ対策状況について、毎年度及び必要に応じて点検を行わなければならない。

(2) 報告

ネットワーク管理者及び情報セキュリティ管理者は、点検結果と点検結果に基づく改善策を取りまとめ、情報セキュリティ委員会に報告しなければならない。

(3) 点検結果の活用

① 職員等は、点検の結果に基づき、自己の権限の範囲内で改善を図らなければならない。

② 情報セキュリティ委員会は、この点検結果を情報セキュリティポリシー及び関係規程等の見直し、その他情報セキュリティ対策の見直し時に活用しなければならない。

9.3 情報セキュリティポリシー及び関係規程等の見直し

情報セキュリティ委員会は、情報セキュリティ監査及び点検の結果並びに情報セキュリティに関する状況の変化等を踏まえ、情報セキュリティポリシー及び関係規程等について毎年度及び重大な変化が発生した場合に評価を行い、必要があると認めた場合、改善を行うものとする。

附則(令和4年12月20日決裁)

この決裁は、デジタル社会の形成を図るための関係法律の整備に関する法律(令和3年法律第37号)附則第1条第7号に掲げる規定(同法第51条の規定に限る。)の施行の日から施行する。